Les données sont modifiées directement en base, de façon irréversible. Adapté à une anonymisation définitive d'un jeu de données archivé ou exporté.

Les données réelles restent en base, mais certains rôles PostgreSQL ne voient que les données masquées via des vues. Parfait pour donner un accès restreint à des tiers sans toucher aux données originales.

Plutôt que de supprimer une information, on la généralise. Par exemple, un âge précis devient une tranche d'âge, une adresse devient une ville. Utile pour des besoins statistiques ou analytiques.

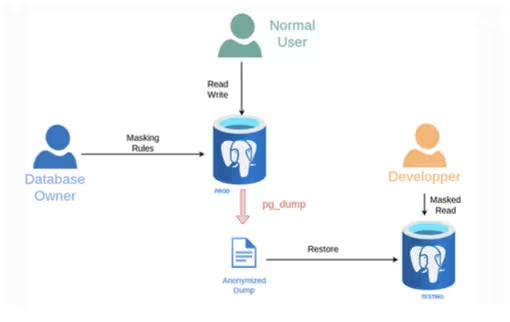

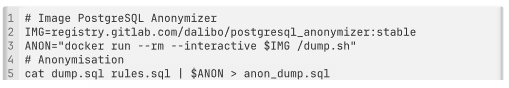

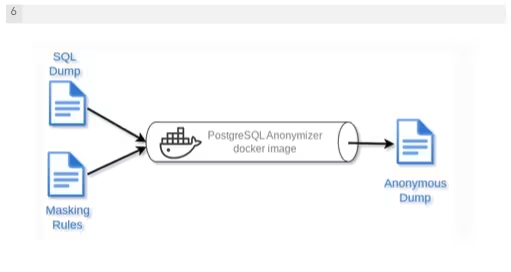

C'est probablement la méthode la plus utilisée en contexte de développement. Elle permet de générer un dump PostgreSQL dont les données sensibles sont déjà anonymisées, que ce soit directement depuis une base de production ou via une image Docker dédiée.